В условиях стремительного увеличения количества и сложности кибератак бизнес вынужден инвестировать всё больше средств в совершенствование систем информационной безопасности. Это касается не только внедрения новых технических инструментов, но и развития комплекса управленческих практик: регулярных проверок инфраструктуры, тестирования на уязвимости, повышения осведомлённости персонала. Чтобы получить отдачу от вложений, компаниям важно объективно оценивать эффективность предпринимаемых шагов, снижать возможные риски и быть уверенными в целесообразности каждого потраченного рубля. Своим успешным опытом и экспертными мнениями делятся представители российского ИБ-сообщества, среди которых — Positive Technologies, Findler, Evraz и другие лидеры индустрии.

Эволюция угроз и современные решения Positive Technologies

Владимир Клявин, коммерческий директор Positive Technologies, отмечает, что число кибератак в мире уверенно растёт с каждым годом, а российские компании сталкиваются с этим вызовом особенно остро. Только за три квартала 2023 года количество расследованных компанией киберинцидентов увеличилось на 76% — показатель, демонстрирующий серьёзность ситуации. Наибольшую опасность представляют атаки, приводящие к остановке ключевых бизнес-процессов и утечке корпоративных данных.

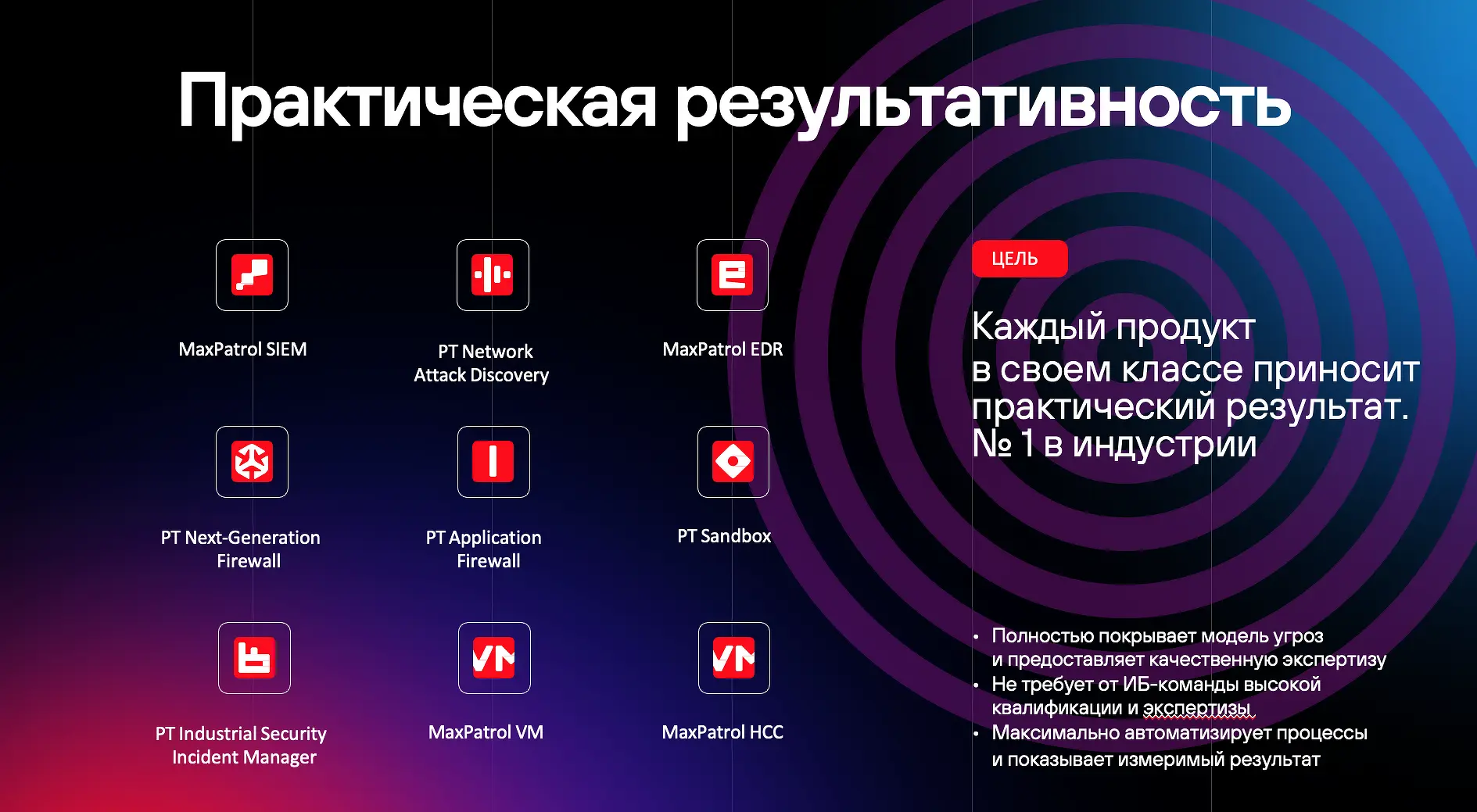

Positive Technologies активно разрабатывает и совершенствует решения для противостояния самым разным типам угроз, предлагая их в том числе в формате сервисных моделей. Главными флагманами среди продуктов компании стали средства класса PT NGFW, полностью создаваемые российскими инженерами без привлечения зарубежных компонентов. Эта платформа включает в себя семь различных моделей, отличающихся высокой скоростью обработки и стабильной работой, что подтверждается положительными отзывами крупных предприятий.

Инвестиции как залог будущей безопасности

Компания Positive Technologies делает существенные вложения в развитие продукта, чтобы быть на шаг впереди злоумышленников. Только в 2023 году на научно-исследовательские и опытно-конструкторские работы было направлено порядка 5 млрд рублей. По словам Владимира Клявина, многие российские вендоры имеют годовой оборот меньше, чем эти инвестиции. Этот масштабный подход обеспечивает не только устойчивость бизнеса, но и формирует прочный фундамент для появления новых эффективных решений в сфере SOC и комплексной защиты.

Поддержка клиентов осуществляется на каждом этапе — от внедрения до ежедневной эксплуатации, позволяя компаниям-создавать резерв прочности перед всё более изощрёнными атаками.

Стратегии Findler и опыт анализа киберинцидентов

Алексей Томилов, технический директор Findler, подчёркивает, что главными сегодня остаются атаки с целью внедрения вредоносного шифрования и похищения данных. Такие инциденты зачастую приводят к существенным финансовым убыткам и затрагивают репутацию компании. Томилов подробно рассказал о типовом сценарии атаки: хакеры проводят детальную киберразведку, выявляют уязвимые точки входа — это могут быть и IP-адреса, и уязвимые приложения, и завершённые конфигурации софтверных решений.

Интересным является анализ поверхности атаки — это вся совокупность каналов, через которые злоумышленники могут попытаться получить доступ. Эксперт подробно освещает плюсы и минусы различных векторов атак: как на периметр инфраструктуры, так и через подрядчиков или непосредственно сотрудников. Для эффективного противодействия Findler советует организовывать аудит безопасности в систематическом режиме, проводить обновление программного обеспечения, обучать сотрудников основам кибергигиены и регулярно осуществлять мониторинг происходящего.

Человеческий фактор: главное звено системы защиты

Андрей Нуйкин, руководитель подразделения информационной безопасности компании Евраз, указывает, что именно сотрудники часто становятся наиболее уязвимым элементом безопасности организации. Даже самые совершенные технические решения неспособны полностью предотвратить человеческие ошибки. Основной инструмент в арсенале нападающих — фишинговые рассылки. Несмотря на проводимые обучающие программы, злоумышленникам вновь и вновь удаётся обмануть даже опытных специалистов.

Вывод здесь однозначен: без постоянного повышения уровня знаний и навыков сотрудников невозможно построить устойчивую ИБ-среду. Компании делают ставку на регулярное тестирование на фишинговые угрозы, внедряют интерактивные обучающие программы, а также мотивируют персонал быть внимательными к подозрительным письмам и звонкам.

Оптимистичный взгляд на будущее российской ИБ-индустрии

Итоговым лейтмотивом выступлений экспертов стало убеждение, что правильная стратегия инвестирования в информационную безопасность — это не только покупка современных продуктов, но и создание корпоративной культуры, где защита информации становится делом каждого сотрудника. Комплексный подход, совмещающий решения от Positive Technologies, Boxberry, Findler, а также знания таких отраслевых лидеров, как Владимир Клявин, Алексей Томилов, обеспечивают надёжные барьеры на пути киберугроз.

Российский рынок информационной безопасности уверенно движется вперёд, результаты поддержки инноваций, программ обучения и грамотных управленческих решений доказывают: отечественные компании способны эффективно защищать свой бизнес на фоне возрастающих угроз и динамично трансформирующейся цифровой среды. Ключ к успеху — это синергия передовых технических решений и развитых человеческих ресурсов.

В компании «Евраз» действует современная программа обучения пользователей основам информационной безопасности, которая включает в себя не только теоретические курсы, но и практические занятия для закрепления навыков. Сотрудники получают ежемесячную рассылку «Вестник ИБ», а на корпоративном портале регулярно публикуются актуальные новости по вопросам ИБ. Также подготовлены специальные обучающие видеоролики, которые транслируются на корпоративном телевидении, что позволяет сотрудникам оставаться в курсе важнейших аспектов защиты данных.

Практические методы повышения кибербезопасности

Одним из эффективных способов проверки уровня знаний сотрудников и их готовности к противодействию киберугрозам стали тренировочные фишинговые рассылки. Такие мероприятия помогают выявлять уязвимости в коллективе, а результаты позволяют точечно совершенствовать процессы обучения. Например, если сотрудник случайно попадается на удочку обучающего фишинга, он немедленно получает на экран сообщение с легкой иронической надписью, что добавляет элемент игры в процесс обучения и делает его более запоминающимся. Такой подход помогает снизить стресс и способствует лучшему усвоению важных профилактических мер.

Мотивация к обучению сотрудников зачастую сталкивается с вызовами: работники часто перегружены основной деятельностью и не всегда считают нужным уделять внимание дополнительным курсам. Тем не менее, практика показывает, что, без регулярного повторения знаний, навыки безопасного поведения в цифровой среде быстро теряются. Для их поддержки используются всевозможные постеры, напоминая скринсейверы и электронные рассылки, однако для реального эффекта важно внедрять интерактивные и практически ориентированные инструменты.

В некоторых компаниях внедряется обязательное обучение по информационной безопасности для каждого сотрудника с персональной ответственностью за прохождение курса. Если работник не завершает обучение своевременно, происходит автоматическая блокировка доступа к корпоративным ресурсам, за исключением обучающей платформы. Такой подход стимулирует дисциплину и формирует корпоративную культуру безопасности. Знания проверяются регулярно, а программы обучения обновляются, чтобы оставаться интересными и актуальными. Для поднятия вовлечённости даже внедряются специализированные чат-боты, которые в режиме реального времени напоминают об ИБ-рисках и дают мгновенные рекомендации по предотвращению угроз.

Стратегии построения системы информационной безопасности

Начать формирование эффективной системы информационной безопасности стоит с четкого понимания того, какие объекты и процессы требуют защиты в первую очередь. Ключевыми вопросами становятся учет всех устройств и пользователей, анализ соответствия текущих настроек политикам ИБ, оценка покрытия серверов средствами защиты, а также выявление и предотвращение использования неразрешенного программного обеспечения. Подобная системная инвентаризация помогает выявлять потенциальные уязвимости и оперативно реагировать на них.

Различие в подходах к инвентаризации ИТ и ИБ-активов

В отличие от традиционной ИТ-инвентаризации, целью которой выступает учет оборудования и лицензий, инвентаризация с точки зрения информационной безопасности сфокусирована на анализе уязвимостей, уровне обновления систем и соответствии установленным стандартам безопасности. Комплексный подход включает интеграцию современных инструментов, таких как корреляция с системами виртуализации и контейнеризации (Docker, Kubernetes), а также создание централизованных информационных панелей (дашбордов) для удобства мониторинга. Такие решения позволяют получить прозрачную картину состояния защищенности цифровой инфраструктуры и обеспечивают гибкое управление рисками.

Одним из современных вызовов в сфере защиты корпоративных данных становится безопасность доступа к ИТ-инфраструктуре через VPN. Недостаточный контроль над этим каналом может привести к компрометации устройств и последующему перемещению злоумышленников внутри корпоративной сети. Наиболее эффективным решением оказывается переход к модели управления доступом, когда сотрудникам предоставляется доступ только к конкретным приложениям через специальные промежуточные платформы, такие как IAP (Identity-Aware Proxy). Это исключает лишние риски, так как до прохождения аутентификации и авторизации доступ к корпоративной сети невозможен. Кроме того, IAP позволяет реализовать гибкие политики доступа в зависимости от контекста, строго логировать действия, а также легче масштабировать систему защиты по мере роста компании.

Роль корпоративной культуры в обеспечении кибербезопасности

Современные компании все больше внимания уделяют развитию культуры информационной безопасности внутри трудового коллектива. Программы повышения осведомленности, тренинги, обучающие видео и регулярные имитационные атаки способствуют формированию устойчивых знаний и навыков у каждого сотрудника. Корпоративный чат-бот, автоматические напоминания, интеграция новостей и интересных кейсов на внутреннем портале делают вопросы ИБ частью ежедневной рабочей рутины. Такой подход создает позитивную атмосферу вокруг тематики цифровой безопасности, снижает тревожность перед новыми требованиями и делает сотрудников союзниками в борьбе с киберугрозами.

Индустрия информационной безопасности сегодня динамично развивается, а эффективные образовательные проекты, интеграция современных технологий и поддержка коммуникаций внутри компании становятся залогом надежной защиты корпоративных данных. При правильной организации процессов даже самые сложные вызовы цифровой эпохи становятся легко преодолимыми, а коллектив приобретает уверенность в завтрашнем дне.

Современные задачи информационной безопасности (ИБ) становятся все более масштабными и сложными, и только передовые подходы помогают бизнесу своевременно реагировать на угрозы и минимизировать возможные риски. Как отмечает Андрей Шлегель, директор по ИБ Hoff Tech, внедрение центра управления ИБ (SOC) позволяет не только осуществлять непрерывный мониторинг, но и оперативно реагировать на инциденты, централизовать ключевые процессы и четко прописать SLA для каждого аспекта защиты. Существуют три основные модели организации SOC: собственная, на аутсорсе и комбинированная. Hoff Tech выбрала гибридный вариант, позволяющий одновременно опираться на внутренние ресурсы и компетенции внешних специалистов. При поиске провайдера одним из главных критериев выступает опыт команды и гарантии уровня сервиса.

Критерии эффективности: на что смотреть?

Определить, насколько эффективно работает SOC в компании, можно по нескольким основным показателям. Важнейшей характеристикой является способность сервиса точно различать реальные инциденты и ложные срабатывания, чтобы минимизировать нагрузку на сотрудников и уделять внимание действительно важным событиям. Количество зафиксированных инцидентов также служит индикатором работы системы, как и скорость анализа, вынесения рекомендаций и последующего информирования клиента. Особенно важен временной фактор реагирования и качество аналитики — чем грамотнее и структурированнее отчеты, тем быстрее принимаются решения и снижается риск возникновения серьезных угроз.

Отдельное внимание уделяется взаимодействию между компанией-заказчиком и SOC: насколько прозрачная и быстрая коммуникация, можно ли при необходимости получить детальную консультацию, а все ли запросы обрабатываются в оговоренные сроки. Чем меньше времени тратит внутренний ИТ-департамент на работу с подрядчиком, тем выше общая продуктивность бизнеса.

Метрики эффективности ИБ: взгляд бизнеса

Во многих компаниях в основе оценки правильности выбранной стратегии ИБ лежат не только технические параметры, но и бизнес-метрики. Владислав Иванов, руководитель отдела информационной безопасности Health&Nutrition, отмечает, что одной из ключевых количественных метрик является ROI не менее 1, что показывает экономическую целесообразность инвестиций в безопасность. В числе других критериев — степень внедрения ИБ-технологий и процессов, поддержка выполнения ключевых бизнес-KPI, четкое соответствие SLA и, конечно, удовлетворенность внутренних клиентов компании. Такой подход обеспечивает не только защиту корпоративных ресурсов, но и максимальную интеграцию системы безопасности в бизнес-процессы.

В 2025 году акцент бизнес сделал на безопасности разрабатываемого и применяемого программного обеспечения, индивидуальном профилировании и контроле доступа к корпоративным ресурсам, а также на дальнейшее совершенствование управления уязвимостями, расширении контроля над оборудованием (включая BYOD), эффективности патчинга и автоматизации инвентаризации устройств. Этот подход дает возможность своевременно обнаруживать слабые места и обеспечивать устойчивую защиту даже в быстро меняющихся условиях.

Искусственный интеллект: новый стандарт ИБ-процессов

Одним из заметных трендов последних лет является интеграция искусственного интеллекта (ИИ) во все процессы обеспечения безопасности. Уже сегодня ИИ становится незаменимым помощником, автоматизируя большой объем рутинных операций, связанных с анализом событий, выявлением аномалий и уязвимостей, исследованием логов и содержимого веб-ресурсов. Алексей Федулаев, руководитель направления Cloud Native Security в МТС Web Services, подчеркивает: несмотря на внедрение инноваций, новые инструменты не всегда безопасны "по умолчанию", поэтому требуется специальная настройка и доработка под задачи конкретного бизнеса.

ИИ значительно ускоряет процесс триажа уязвимостей, анализирует потенциальные угрозы, проводит динамическое тестирование (DAST), генерирует пэйлоады для Fuzz-тестирования, активно используется в построении сценариев для QA и даже предлагает варианты автоматического исправления обнаруженных дефектов. Но при этом организацию защиты ИИ-составляющих теперь тоже рассматривают как отдельное направление, известное как MLSecOps, ведь злоумышленники уже начали активно атаковать модели машинного обучения.

Цифровая безопасность будущего: оптимизм и развитие

С каждым годом рынок ИТ безопасности становится все более гибким и клиентоориентированным, что позволяет компаниям строить защиту на принципах индивидуального подхода и последовательного внедрения новых технологий. Эксперты отмечают: постоянный мониторинг, метрики эффективности и интеграция искусственного интеллекта становятся основой современной цифровой обороны, помогая не просто реагировать на атаки, а опережать их. Настоящий успех достигается там, где синергия человека и технологий дает максимальный результат, а стратегический взгляд в будущее позволяет формировать надежное и стабильное ИТ-пространство, где каждый участник системы чувствует себя защищенным и уверенным.

Инновационные подходы к безопасной разработке в Boxberry

В современном динамичном ИТ-мире вопрос обеспечения безопасности на всех этапах жизненного цикла программного обеспечения приобретает особое значение. Станислав Чегодаев, ИТ-директор компании Boxberry, в ходе своего выступления ярко подчеркнул важность интеграции передовых инструментов с открытым исходным кодом в процессы DevSecOps. Подобный подход позволяет не только повысить защищённость конечных продуктов, но и сделать процессы разработки более гибкими и эффективными.

Внедрение DevSecOps становится основой современного безопасного IT-ландшафта. В составе автоматизированных конвейеров CI/CD сегодня должны присутствовать критически важные точки контроля: статический анализ программного кода (SAST), инструменты для выявления и управления секретами (secret finding), анализ соответствия и совместимости сторонних библиотек и компонентов (SCA/OSA). Обязательно внедряется функциональное тестирование на наличие уязвимостей в ИБ-сфере (DAST), глубокая интерактивная диагностика кода с помощью комбинированных подходов (IAST), а также обязательное сканирование контейнерных образов для предотвращения внешних и внутренних угроз (container security).

Результаты и преимущества внедрения DevSecOps

Станислав Чегодаев подробно поделился опытом внедрения философии DevSecOps в рамках своей компании. Уже на пилотном этапе интеграции современных решений по безопасности Boxberry удалось добиться впечатляющих результатов: уровень угроз на фазе разработки снизился более чем на 10% всего лишь до окончания пилотного тестирования при использовании инструментов статического контроля. Такой динамичный прогресс стал возможен благодаря автоматизации и тесной интеграции инструментов анализа и тестирования на каждом этапе CI/CD-процессов.

Особенно важно то, что введение новых контрольных точек и инструментов практически не замедлило рабочие процессы команд разработки прикладного программного обеспечения. Это подтверждает, что современные методики и инструменты DevSecOps могут гармонично сочетаться со стремительно развивающимся бизнесом, не требуя сложных перестроек и не тормозя внедрение новых функций и сервисов.

Пример Boxberry наглядно показывает, что инвестирование времени в качественное внедрение DevSecOps-решений даёт значительные дивиденды – как в виде снижения потенциальных угроз, так и в виде повышения уверенности заказчиков и конечных пользователей в надёжности создаваемых ИТ-продуктов. Позитивный опыт компании вдохновляет коллег по отрасли смелее внедрять инновационные подходы, ведь современные технологии безопасности сегодня доступны каждому и открывают новые горизонты для бизнеса.

Источник: biz.cnews.ru